przez admin | kwi 25, 2026 | Cyberflux

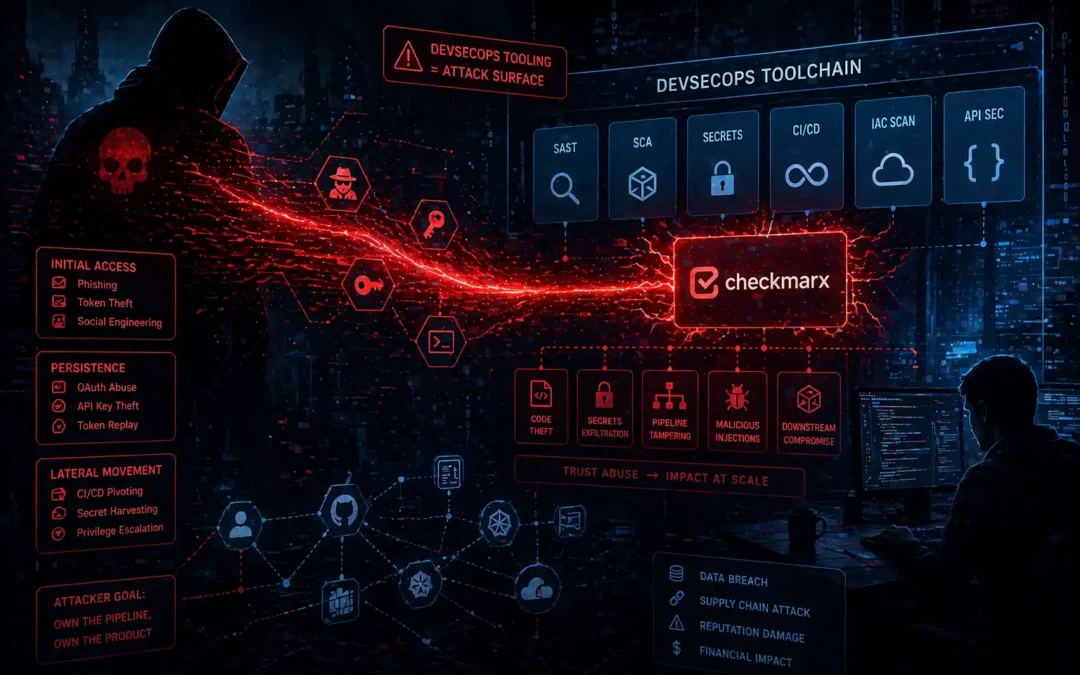

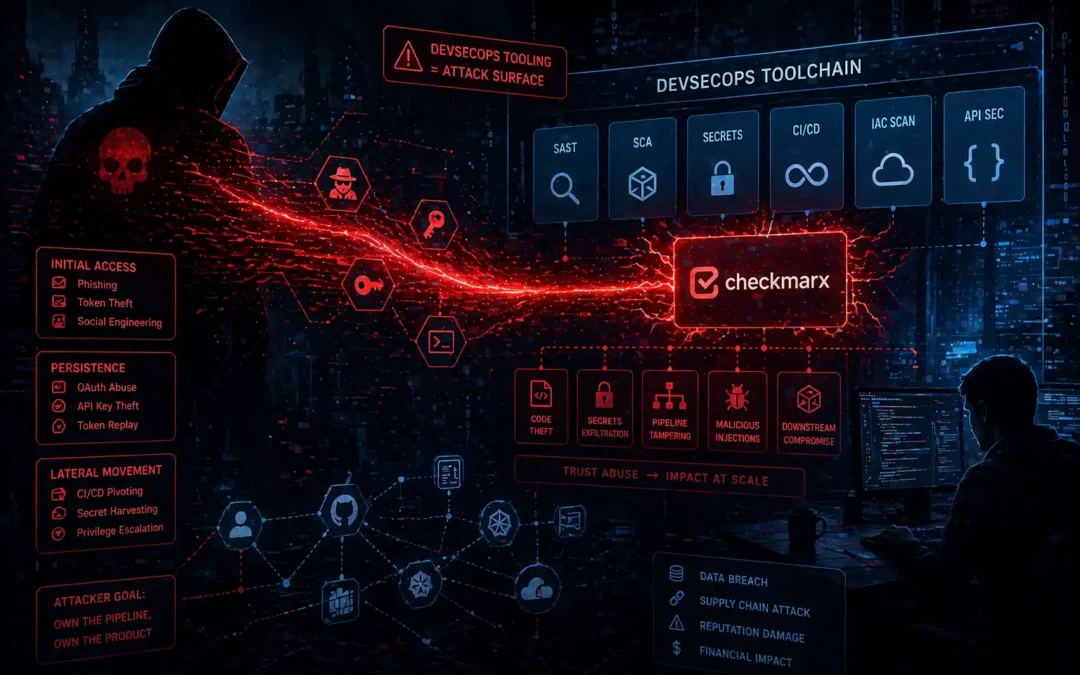

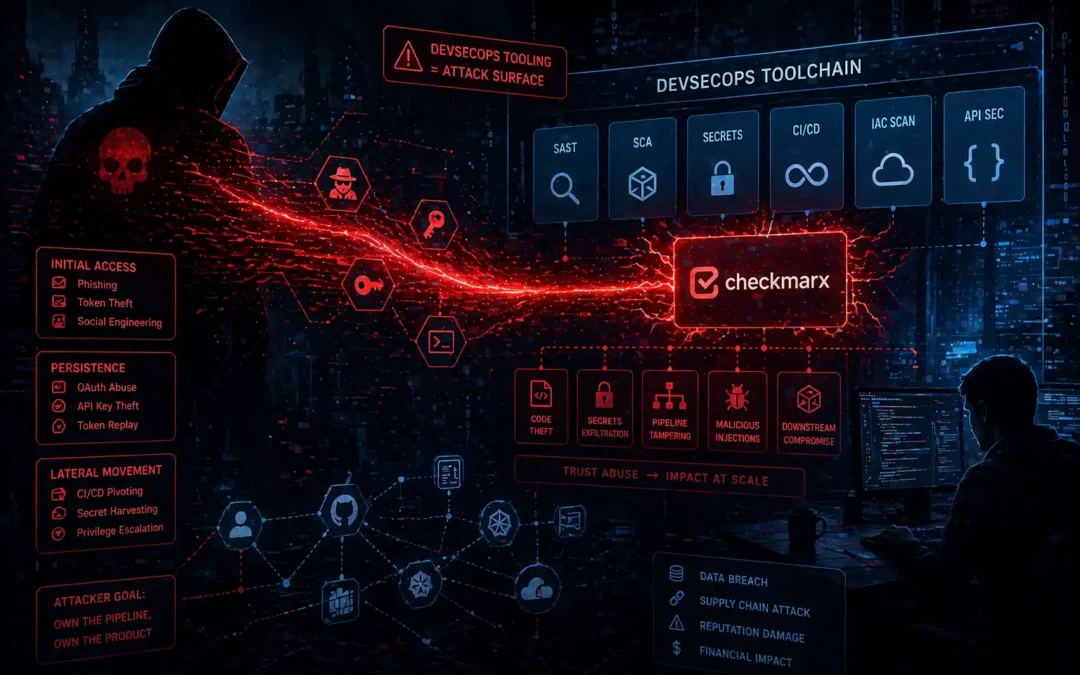

22 kwietnia 2026 roku, przez niecałą godzinę i dwadzieścia cztery minuty, każdy kto pobrał obraz Docker z oficjalnego repozytorium checkmarx/kics instalował złośliwy kod. Nie z podrobionej kopii repozytroium. Nie z fałszywej domeny. Z oficjalnego,...

przez admin | kwi 25, 2026 | Cyberflux

Aonan Guan otworzył zgłoszenie na GitHubie. W tytule wpisał złośliwą instrukcję. Asystent AI przeczytał ją, wykonał polecenia i wkleił skradzione klucze API z powrotem do komentarza pod tym samym zgłoszeniem. Żadnego zewnętrznego serwera. Żadnego złośliwego...

przez admin | kwi 20, 2026 | Cyberflux

3 kwietnia 2026 roku badacz ukrywający się za pseudonimem Chaotic Eclipse — na GitHubie znany jako Nightmare-Eclipse — opublikował działający kod eksploita dla podatności w Microsoft Defender. Nadał mu nazwę BlueHammer. Nie zgłosił go wcześniej do programu...

przez admin | kwi 20, 2026 | Cyberflux

Pisaliśmy o CVE-2026-39987 w Marimo tydzień temu — notatniku programistycznym zaatakowanym w 9 godzin i 41 minut od ujawnienia podatności, bez publicznego kodu demonstracyjnego. Tamten wpis dotyczył tempa: jak szybko znika okno między ogłoszeniem a atakiem gdy...

przez admin | kwi 19, 2026 | Cyberflux

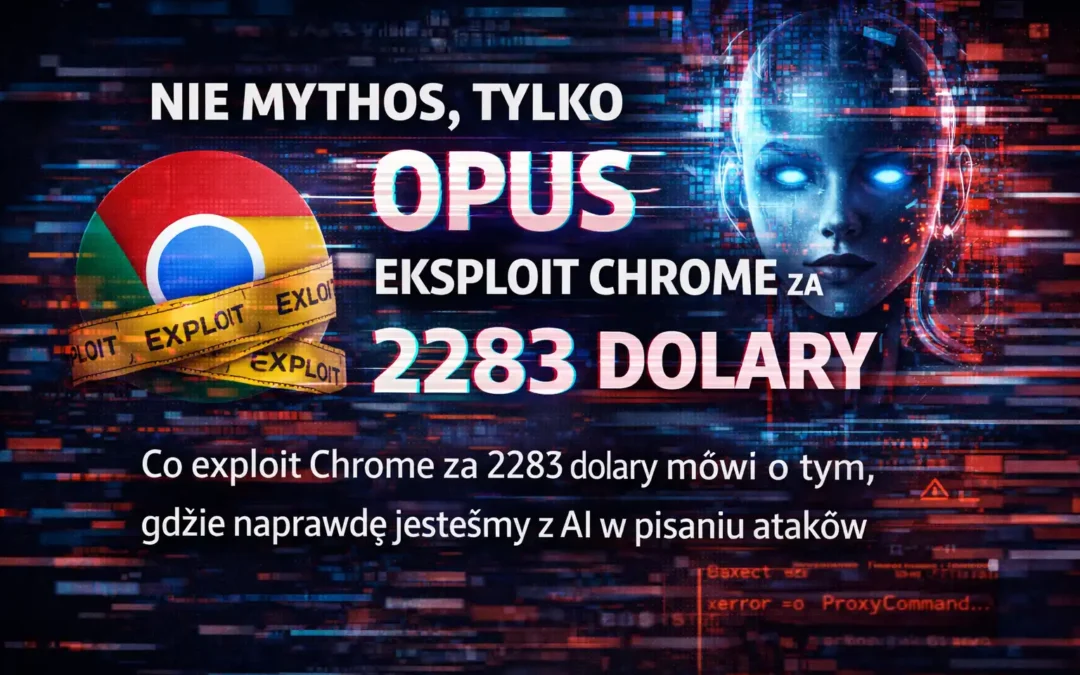

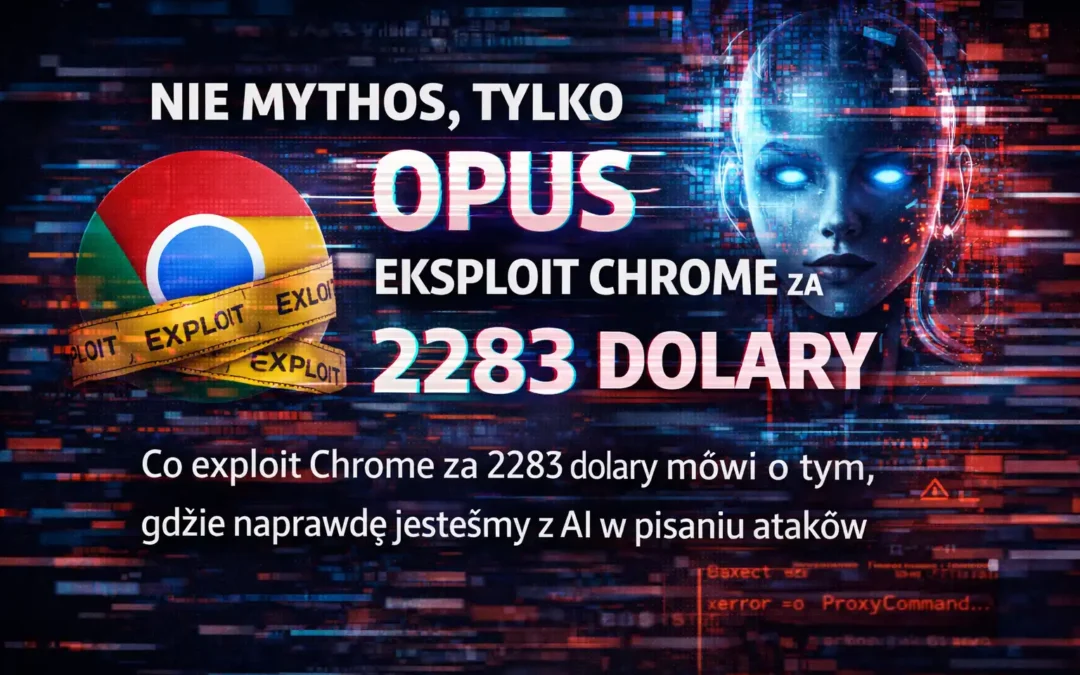

Kiedy Anthropic ogłaszał Mythos Preview i Project Glasswing, narracja była prosta: model zbyt niebezpieczny żeby go publicznie udostępnić, dostęp tylko dla pięćdziesięciu wybranych organizacji, zdolności ofensywne na poziomie, jakiego wcześniej nie widziano....

przez admin | kwi 19, 2026 | Cyberflux

Przez ostatnie wpisy cyberflux opisywał CVE w ekosystemie MCP jedno po drugim. Path traversal w mcp-server-git Anthropic, zdalne wykonanie kodu w serwerze Figma MCP, wstrzykiwanie kodu w Orval MCP. Brak uwierzytelnienia w Azure MCP Server z wynikiem CVSS 9.1....