przez admin | kwi 30, 2026 | Cyberflux

Kwiecień 2026: miesiąc w którym infrastruktura AI stała się linią frontu Raport z trzydziestu historii, które czytane razem opisują jedną rzecz. Zacznij od tej liczby: 87% Proofpoint opublikował 28 kwietnia wyniki badania 1400 specjalistów ds. bezpieczeństwa z 12...

przez admin | kwi 30, 2026 | Cyberflux

Jeśli twoja organizacja zostanie zaatakowana przez VECT 2.0 — nie płać ocupu. Nie dlatego że zasadniczo nie należy płacić (choć to też), ale dlatego że operator fizycznie nie jest w stanie dostarczyć działającego deszyfrowania dla żadnego pliku powyżej 128 KB. Klucze...

przez admin | kwi 29, 2026 | Cyberflux

SQL injection ma ponad trzydzieści lat. Jeden z pierwszych udokumentowanych przypadków pochodzi z 1998 roku. Przez całą pierwszą dekadę XXI wieku był najczęściej eksploitowaną klasą podatności w aplikacjach webowych. Dziesiątki tysięcy kursów bezpieczeństwa, setki...

przez admin | kwi 29, 2026 | Cyberflux

Spis treści Spis treści Dlaczego to nie jest zwykła podatność w IDE Jak działa atak Ten sam badacz, ten sam tydzień, ta sama klasa Łańcuch z całego miesiąca Maszyna dewelopera jako cel sam w sobie Autonomia jako mnożnik ryzyka Co zrobić Podsumowanie Źródła Elad Meged...

przez admin | kwi 28, 2026 | Cyberflux

Microsoft zaprojektował rolę Agent ID Administrator z jednym celem: zarządzanie cyklem życia tożsamości agentów AI w organizacji. Dokumentacja była jasna — rola zarządza obiektami związanymi z agentami: planami, tożsamościami agentów, użytkownikami agentów....

przez admin | kwi 28, 2026 | Cyberflux

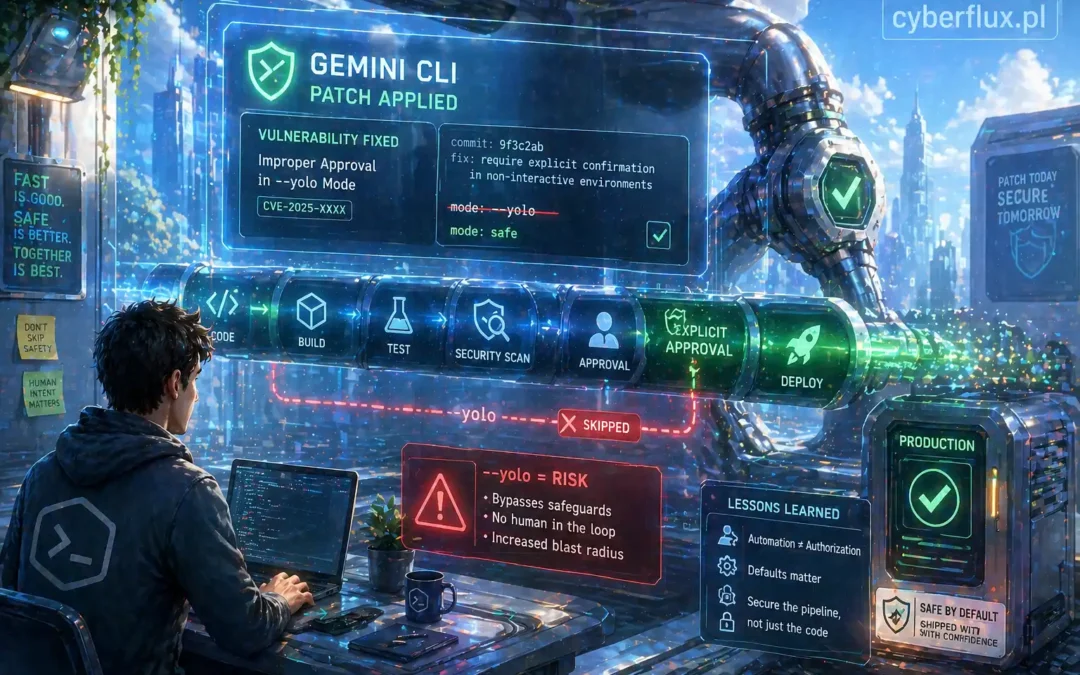

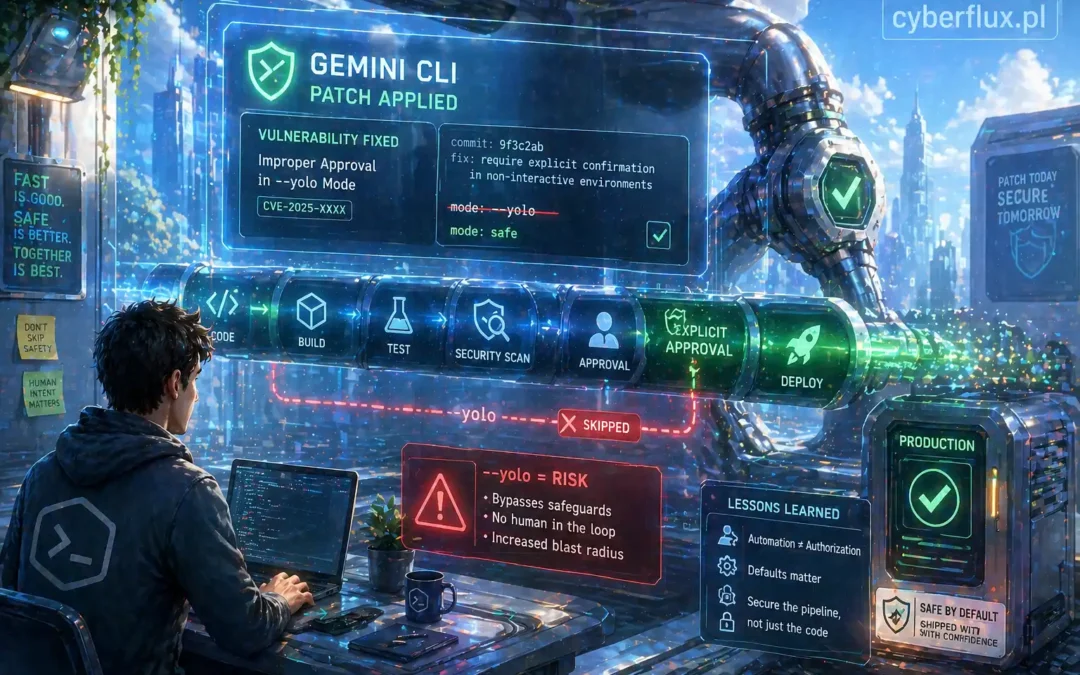

Pisaliśmy o Comment and Control — badacz Aonan Guan pokazał że Gemini CLI w GitHub Actions jest podatny na wstrzyknięcie przez tytuły zgłoszeń i komentarze. Google odpowiedział że to „znany problem”, wypłacił nagrodę i nie opublikował żadnego...