Co zrobić jeśli twoja szkoła lub uczelnia używa Canvas: zmień hasło do konta Canvas jeśli masz możliwość logowania bezpośredniego. Sprawdź aktywne sesje i połączone aplikacje OAuth w ustawieniach konta. Traktuj przez najbliższe tygodnie każdą wiadomość wyglądającą jak komunikat od Canvas, administratora szkoły lub Instrukcji jako potencjalny phishing — skradzione dane zawierają prywatne wiadomości między uczniami i nauczycielami, co pozwala budować bardzo przekonujące ataki.

Instrukcja bezpośrednio do rodziców dzieci używających Canvas: zmiana hasła i wylogowanie ze wszystkich sesji jest właściwym krokiem nawet jeśli szkoła nie wysłała jeszcze oficjalnego powiadomienia.

Co się wydarzyło

30 kwietnia 2026 roku, godzina 17:06 czasu górskiego, Instructure opublikowało komunikat że część klientów doświadcza "ograniczonych zakłóceń w narzędziach opartych na kluczach API." Canvas Data 2 i Canvas Beta zostały przeniesione w tryb konserwacji. Instructure obrócił klucze aplikacyjne i wymagał od klientów ponownej autoryzacji dostępu API.

1 maja potwierdzono incydent bezpieczeństwa. 3 maja ShinyHunters umieścił Instructure na swojej stronie wycieku z żądaniem okupu i terminem 6 maja. Instructure nie zapłacił.

ShinyHunters twierdzi że skradł 3,65 terabajta danych — rekordy 275 milionów użytkowników z około dziewięciu tysięcy szkół i piętnastu tysięcy instytucji w Ameryce Północnej, Europie i części Azji i Oceanii. Liczba 275 milionów jest prawdopodobnie zawyżona na potrzeby presji ekstorsyjnej — TechCrunch i kilka innych źródeł zaznacza to wprost. Ale nawet próbki danych zweryfikowane przez dziennikarzy potwierdzają eksponowanie nazw, adresów email, numerów identyfikacyjnych uczniów i prywatnych wiadomości użytkowników.

Instructure potwierdził że naruszone zostały "pewne dane identyfikacyjne użytkowników... takie jak nazwy, adresy email i numery ID studentów, jak również wiadomości między użytkownikami." Brak dowodów na kompromitację haseł, dat urodzenia, numerów identyfikacji rządowej lub danych finansowych.

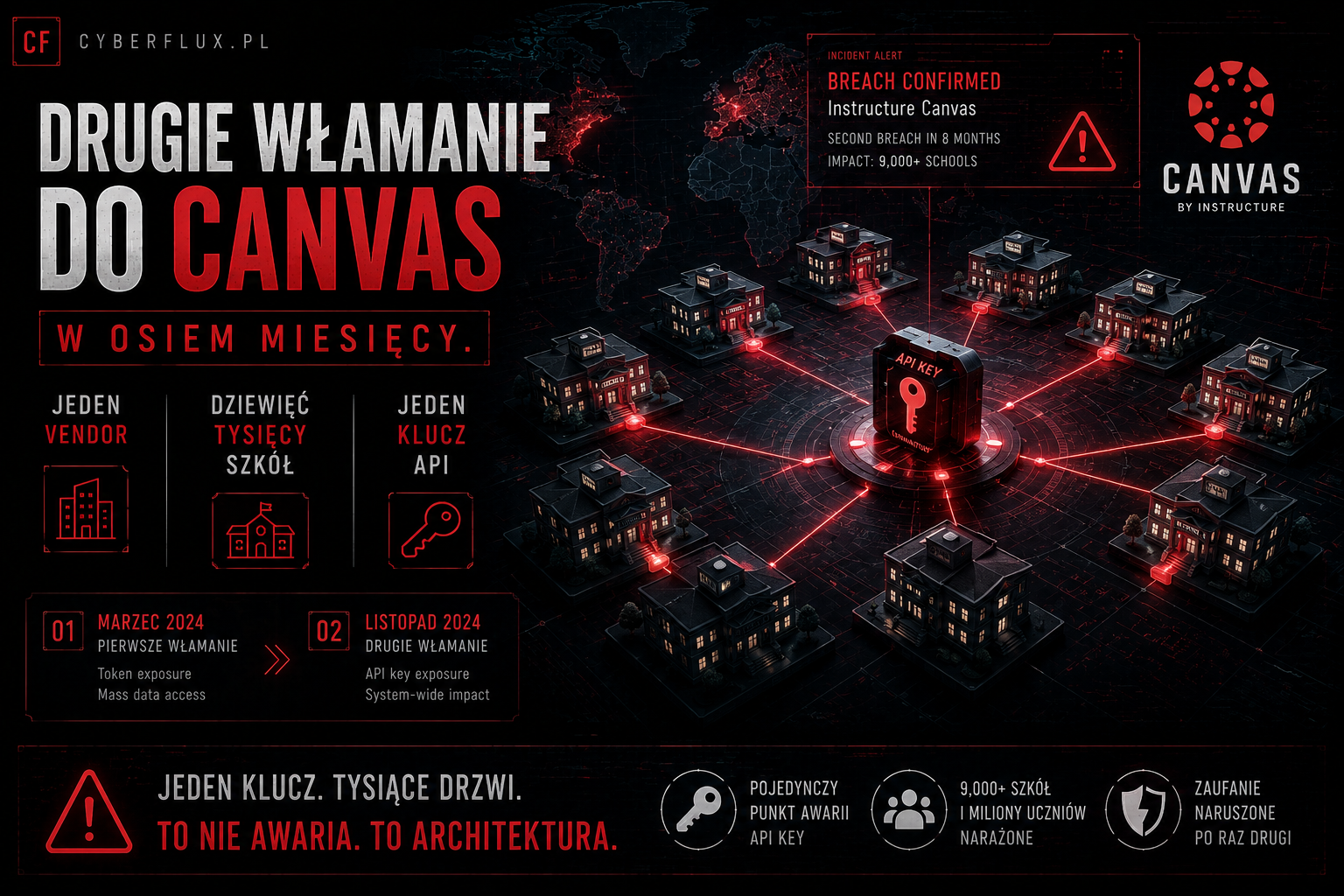

Drugie włamanie w osiem miesięcy

SOCRadar odnotowuje jeden szczegół który zmienia ocenę incydentu: to jest drugiewłamanie ShinyHunters do Instructure w ciągu ośmiu miesięcy. Pierwsze miało miejsce w październiku 2025 roku.

Dwa włamania do tego samego systemu w tym samym roku przez tę samą grupę. To nie jest przypadek ani pech. To jest sygnał że albo wektory ataku nie zostały po pierwszym incydencie właściwie zamknięte, albo ShinyHunters znalazł nowe wektory w tym samym środowisku.

ShinyHunters w 2026 roku prowadzi szeroką kampanię wymierzoną w sektor edukacji i usługi SaaS. Poza Instructure: Uniwersytet Pensylwanii, Harvard, Princeton (koniec 2025), McGraw-Hill (kwiecień 2026, 13,5 miliona adresów email), Vimeo (równolegle z Instructure, ten sam tydzień). Extortion jako model biznesowy z deadline'ami, presją publiczną i groźbami "kilku irytujących cyfrowych problemów."

Dlaczego sektor edukacji jest miękkim celem

Jest strukturalna przyczyna dlaczego ShinyHunters wraca do tego samego sektora.

Canvas to platforma zarządzania nauczaniem używana przez szkoły w ponad 70 krajach. Stany Zjednoczone mają szereg umów stanowych — w Północnej Karolinie Canvas jest używany przez wszystkie publiczne szkoły K-12 od 2015 roku zgodnie z kontraktem stanowym. Jeden vendor, całkowita koncentracja danych edukacyjnych dla całego stanu, jeden punkt awarii.

PowerSchool w 2024 roku, McGraw-Hill w 2026, teraz Instructure Canvas — każdy z tych breachów to nie atak na jeden budynek szkolny. To atak na infrastrukturę edukacyjną całych stanów lub krajów przez jednego vendora SaaS z centralnym systemem.

Pisaliśmy przy okazji WordPress 7.0 że platforma zasilająca 40% sieci staje się systemem operacyjnym internetu — z wszystkimi konsekwencjami bezpieczeństwa dla łańcucha dostaw. Canvas jest systemem operacyjnym edukacji dla milionów uczniów i nauczycieli. Jeden breach vendora to jeden breach dla wszystkich.

API klucze jako pierwszy cel — ten sam wzorzec

Symptom który Instructure opisał jako pierwszy — "ograniczone zakłócenia w narzędziach opartych na kluczach API" — jest wart zatrzymania.

To jest ten sam wektor który opisywaliśmy przy LiteLLM (SQL injection dający dostęp do kluczy dostawców AI), przy kampanii TeamPCP (kradzież tokenów GitHub i npm przez zatrute narzędzia DevSecOps) i przy Context.ai i Vercel (token OAuth jako most między skompromitowanym narzędziem a infrastrukturą firmy).

Klucze API to jest cel. Nie dane same w sobie — klucze które dają dostęp do danych. Canvas Data 2 i Canvas Beta były offline przez kilka godzin bo Instructure musiał rotować klucze aplikacyjne i wymusić ponowną autoryzację wszystkich integracji. Dziewięć tysięcy instytucji, każda z potencjalnie dziesiątkami zintegrowanych narzędzi edukacyjnych. Kaskada operacyjna z jednej rotacji kluczy.

Miliardy prywatnych wiadomości

ShinyHunters twierdzi że skradzione dane zawierają "miliardy prywatnych wiadomości między uczniami i nauczycielami." Instructure potwierdził wiadomości jako kategorię naruszoną.

To jest kategoria danych która nie pojawia się w standardowej analizie ryzyka naruszenia prywatności. Imię, adres email, numer ID — to są dane które można wpisać na formularz. Ale prywatna korespondencja między uczniem a nauczycielem — z kontekstem zadań, trudności, sytuacji osobistych — to jest baza danych do budowania spersonalizowanych ataków phishingowych o skali i precyzji której nie da się osiągnąć ze standardowymi danymi PII.

Simon z Growth Office Partners cytowany przez WRAL News wskazuje to wprost: "Nazwy, adresy email, numery ID i inne komunikaty mogą być użyte do wysoce przekonujących ataków phishingowych."

Wiadomości dają kontekst. Phishing który zna twoje imię, nazwisko nauczyciela, ostatnią rozmowę i numer twojego zadania jest jakościowo trudniejszy do wykrycia niż generyczny phishing z Twojego "banku."

Rekomendacje dla instytucji

Dla szkół i uczelni na Canvas: sprawdzić listę aktywnych integracji OAuth i kluczy API które wymagały ponownej autoryzacji po incydencie. Integracje które nie zostały ponownie autoryzowane przez uprawnionych administratorów powinny być dezaktywowane i zweryfikowane przed ponownym włączeniem.

Dla działów IT w instytucjach edukacyjnych: ten incydent jest dobrym momentem na inwentaryzację ile danych uczniów siedzi w zewnętrznych systemach SaaS i jakie są procedury reagowania gdy jeden z tych vendorów jest kompromitowany. Koncentracja danych edukacyjnych w pojedynczych vendorach SaaS z umowami stanowymi tworzy systemowe ryzyko którego nie można zarządzać wyłącznie na poziomie bezpieczeństwa systemu vendora.

Podsumowanie

Instructure Canvas — drugi breach w osiem miesięcy, ShinyHunters, potencjalnie 275 milionów rekordów z dziewięciu tysięcy instytucji. Brak potwierdzenia haseł i danych finansowych — ale miliardy prywatnych wiadomości między uczniami i nauczycielami jako baza do precyzyjnego phishingu.

Liczba która najlepiej opisuje systemowy problem: jeden vendor SaaS, jeden atak, dziewięć tysięcy instytucji edukacyjnych dotkniętych jednocześnie. To jest cena centralizacji infrastruktury edukacyjnej w pojedynczych platformach bez mechanizmów izolacji ryzyka między klientami.

Źródła

BleepingComputer — potwierdzenie naruszenia z listą dotkniętych instytucji: https://www.bleepingcomputer.com/news/security/instructure-confirms-data-breach-shinyhunters-claims-attack/

Malwarebytes — analiza z rekomendacjami dla rodziców i uczniów: https://www.malwarebytes.com/blog/news/2026/05/millions-of-students-personal-data-stolen-in-major-education-cyberattack

SOCRadar — kontekst drugiego włamania i historia kampanii ShinyHunters w sektorze edukacji: https://socradar.io/blog/shinyhunters-breach-instructure-students-teachers/

Inside Higher Ed — szczegóły żądania okupu i odpowiedź Instructure: https://www.insidehighered.com/news/tech-innovation/administrative-tech/2026/05/05/pay-or-leak-hackers-target-big-higher-ed-vendor

Hackread — kontekst równoległego ataku na Vimeo: https://hackread.com/shinyhunters-instructure-canvas-lms-vimeo-data-breach/

Nie nowy atak, tylko naprawiony błąd. Co łatka Gemini CLI mówi o tym, że tryb –yolo w potoku CI/CD to nie jest dobry pomysł