Jeśli używasz OpenClaw w jakiejkolwiek wersji przed 2026.4.22 — zaktualizuj natychmiast. Cztery nowe CVE są załatane. Rotuj wszystkie poświadczenia dostępne przez środowisko OpenClaw: klucze API modeli językowych, tokeny OAuth platform SaaS, zmienne środowiskowe. Jeśli instancja jest wystawiona na internet bez uwierzytelnienia przed nią — odsuń ją za firewall, to jest warunek konieczny niezależnie od patchowania.

Cyera opublikowało dziś analizę czterech podatności w OpenClaw pod nazwą Claw Chain. Cztery CVE, łączony łańcuch eksploitacji: wejście przez sandbox → kradzież poświadczeń → eskalacja uprawnień → trwałość.

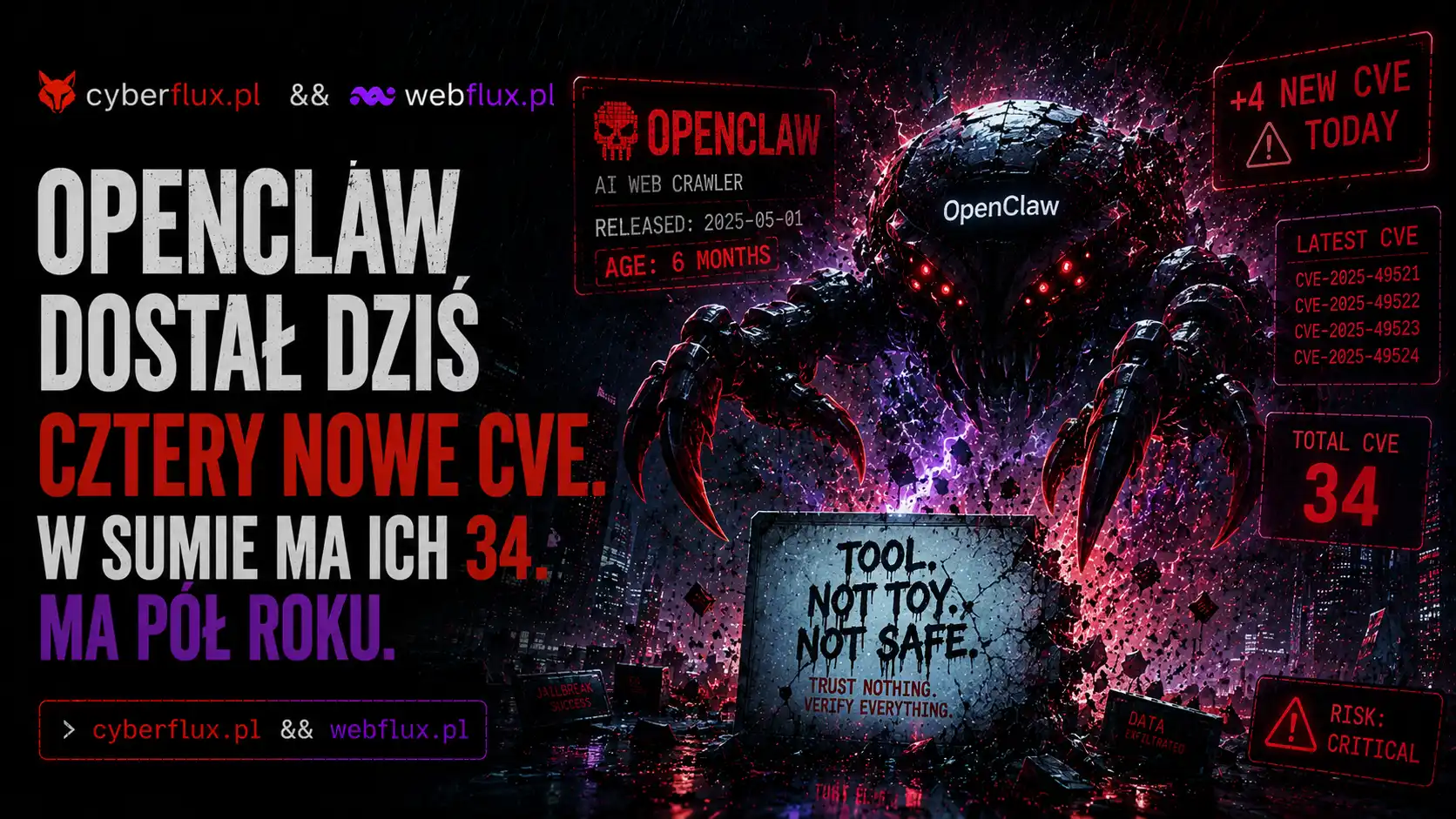

Ale żeby zrozumieć dlaczego ta historia jest ważniejsza niż standardowe "nowe CVE w narzędziu AI," warto popatrzeć na liczbę którą GitHub tracker odnotowuje dziś bez komentarza: 34 opublikowane GHSA dla OpenClaw. Projekt ma pół roku historii pod tą i poprzednimi nazwami (Clawdbot, Moltbot). To 2.6 CVE tygodniowo — liczba którą opisywaliśmy przy ClawdBot w analizie Intruder, kiedy projekt był jeszcze w fazie wirusowego wzrostu.

Cztery nowe CVE. Nie zaczynamy od zera.

Claw Chain: od sandboxa do backdoora

Łańcuch opisywany przez Cyera jest czteroetapowy.

CVE-2026-44113 i CVE-2026-44115 są punktem wejścia. Pierwszy to TOCTOU w operacjach odczytu sandboxa: atakujący zamienia zwalidowaną ścieżkę pliku na dowiązanie symboliczne wskazujące poza dozwolony mount root. OpenClaw czyta co tam jest. Drugi to luka w liście blokowanych danych wejściowych: tokeny ekspansji zmiennych powłoki ($VAR, `) w heredocach przechodzą przez walidację i rozwijają się przy wykonaniu. Wynik: OpenClaw zwraca wartości zmiennych środowiskowych — klucze API, tokeny OAuth, poświadczenia — w odpowiedzi na polecenia które wyglądają bezpiecznie w momencie walidacji.

CVE-2026-44118 to eskalacja. OpenClaw ufa flagu senderIsOwner który pochodzi od klienta — bez weryfikacji czy ten klient naprawdę jest właścicielem według aktywnej sesji. Lokalny proces z ważnym tokenem bearer może ustawić senderIsOwner: true i dostać uprawnienia właściciela: kontrolę nad konfiguracją bramy, harmonogramem cron, środowiskiem wykonania.

CVE-2026-44112 to trwałość. Drugi TOCTOU, tym razem w operacjach zapisu: redirect poza granicę sandboxa, zapis do dowolnego pliku hosta. Backdoor w konfiguracji. Modyfikacja zachowania agenta przy przyszłych wywołaniach.

Cyera opisuje efekt końcowy jednym zdaniem które jest chyba najlepszą charakterystyką tej klasy ataków: "Każdy krok wygląda jak normalne zachowanie agenta dla tradycyjnych mechanizmów kontroli."

senderIsOwner jako metafora

CVE-2026-44118 zasługuje na chwilę dłużej niż pozostałe.

senderIsOwner to flaga którą klient może ustawić samodzielnie. OpenClaw ją czyta i podejmuje decyzję o uprawnieniach. Nie sprawdza czy sesja klienta ma faktycznie prawa właściciela — po prostu wierzy w deklarację.

To jest ta sama klasa błędu co Permission Injection opisywana przy PocketOS — agent który dostaje dostęp bo nikt nie zweryfikował deklaracji uprawnienia — i co CVE-2026-32211 w Azure MCP Server z brakiem autentykacji gdzie założenie o środowisku zastąpiło mechanizm weryfikacji.

Różne projekty, różne technologie, ta sama klasa decyzji architektonicznej: coś zewnętrznego deklaruje uprawnienie, system ufa deklaracji bez dowodu.

245 000 wystawionych instancji

Shodan mówi 65 000. ZoomEye mówi 180 000. Cyera używa sumy: 245 000 publiczne dostępnych instancji OpenClaw.

Intruder w marcu dokumentował 12 000+ instancji Open WebUI wystawionych na internet. OpenClaw ma wystawioną publicznie dwudziestokrotnie więcej. Ollama z Bleeding Llama — ponad 5 000 instancji API wystawionych bez uwierzytelnienia. OpenClaw przekracza to wielokrotnie.

Każda z tych 245 000 instancji to OpenClaw z szerokim dostępem do systemów wewnętrznych, poświadczeń i platform SaaS — domyślnie skonfigurowany żeby działać z uprawnieniami lokalnego użytkownika. Claw Chain daje do nich pełny dostęp przez cztery CVE które są załatane dziś.

Wersje starsze niż 2026.4.22 — skala ekspozycji jest pytaniem o to ile administratorów zaktualizuje w ciągu następnych 36 godzin.

Historia która trwa

OpenClaw zaczęło jako ClawdBot który stał się wirusowy w weekend 24-25 stycznia 2026. Pisaliśmy o nim przy analizie Intruder jako modelowym przykładzie szybkiej adopcji z pominięciem bezpieczeństwa. Tydzień od premiery: tysiące wystawionych instancji na Shodanie, kampania phishingowa przez ClawdHub, aktywna eksploitacja CVE-2026-25253 (ClawBleed, CVSS 8.8). Trzy rebranding w czternaście dni pod presją prawną i bezpieczeństwa.

Cztery miesiące później: 34 opublikowane GHSA, 245 000 wystawionych instancji, cztery nowe CVE w łańcuchu który daje od sandboxa do backdoora.

Projekt się poprawia — każde z nowych CVE było odpowiedzialnie ujawnione i załatane. Ale tempo odkrywania podatności przez te cztery miesiące opisuje skalę długu bezpieczeństwa który nagromadziła szybka adopcja projektu bez dojrzałych procesów bezpieczeństwa. ClawdBot z 2.6 CVE tygodniowo to nie była prognoza na przyszłość. To był wciąż aktualny opis rzeczywistości przez cały czas.

Źródła

Cyera Blog — pełna analiza Claw Chain z kodem i sekwencją exploitacji: https://www.cyera.com/blog/claw-chain-cyera-research-unveil-four-chainable-vulnerabilities-in-openclaw

The Hacker News — omówienie czterech CVE i łańcucha: https://thehackernews.com/2026/05/four-openclaw-flaws-enable-data-theft.html

GitHub jgamblin/OpenClawCVEs — tracker 34 CVE z kategoriami: https://github.com/jgamblin/OpenClawCVEs/

ARMO Security — kontekst CVE-2026-32922 i historia kampanii ClawHavoc: https://www.armosec.io/blog/cve-2026-32922-openclaw-privilege-escalation-cloud-security/

CyberSecurityNews — skala 245 000 wystawionych instancji i priorytety: https://cybersecuritynews.com/openclaw-chain-vulnerabilities/

Nie nowy atak, tylko naprawiony błąd. Co łatka Gemini CLI mówi o tym, że tryb –yolo w potoku CI/CD to nie jest dobry pomysł