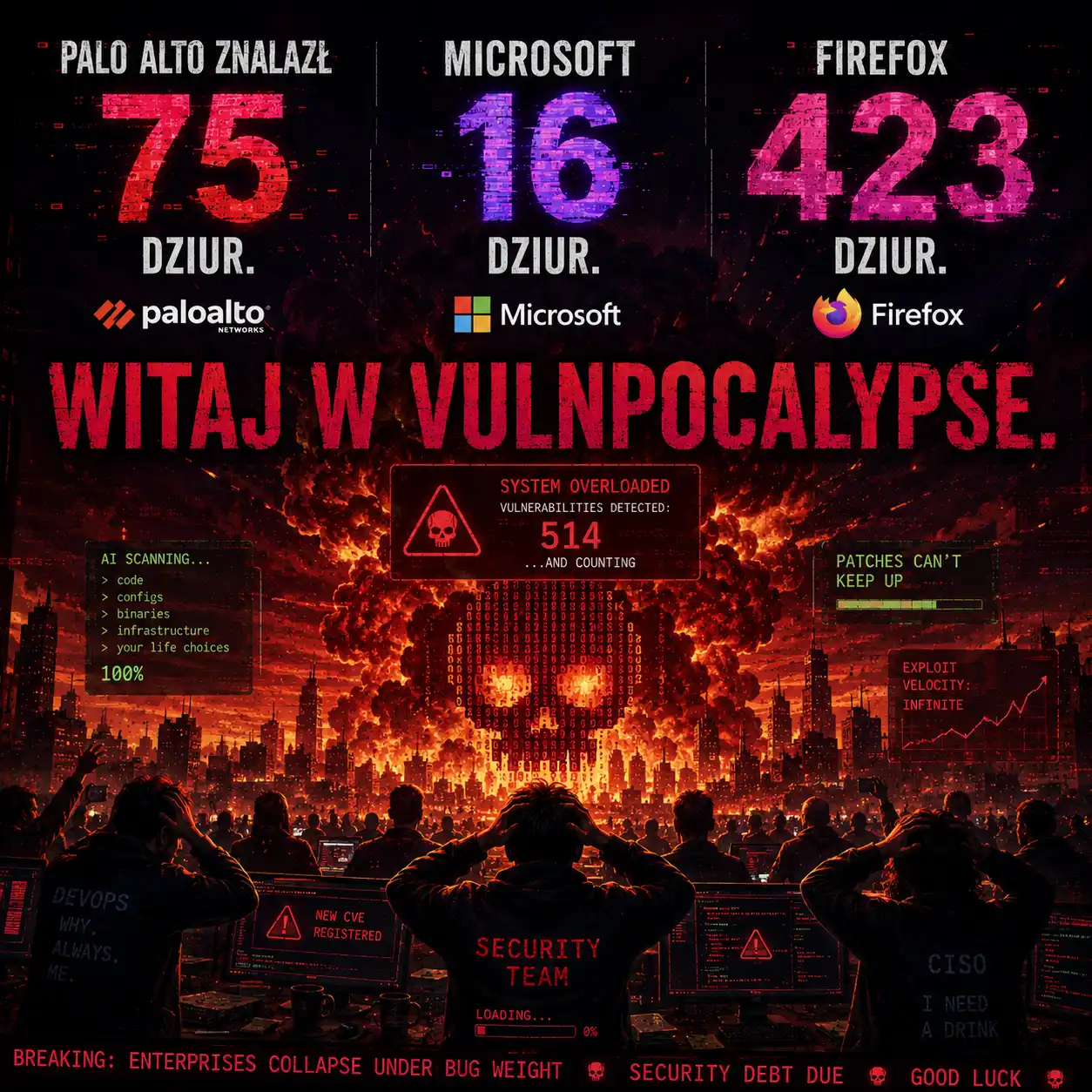

Palo Alto Networks zazwyczaj znajdował pięć podatności miesięcznie. W tym tygodniu ogłosił 75 — w 26 CVE, we wtorek razem z Patch Tuesday Microsoftu.

Microsoft ogłosił 120 podatności. Szesnaście z nich znalazł własny system AI o nazwie MDASH. Cztery z tych szesnastu to krytyczne RCE.

Mozilla w zeszłym tygodniu zamknęła 423 błędy w Firefox 150 — prawie dwadzieścia razy więcej niż miesięczna średnia z zeszłego roku. Wcześniej informowała że Mythos Preview znalazł 271 z nich.

The Register opisuje to zdaniem: "Welcome to the vulnpocalypse."

To zdanie jest ironiją ale nie jest żartem.

Co to znaczy w liczbach

Palo Alto Networks zwykle publikuje do pięciu CVE miesięcznie. Tyle wyprodukowała ludzka praca przez ostatnie lata. Lee Klarich, Chief Product and Technology Officer, napisał wprost: "To pierwszy raz kiedy większość odkryć była wynikiem skanowania kodu przez frontier AI."

Mythos i inne modele — Claude Opus 4.7, GPT-5.5-Cyber — przeskanowały ponad 130 produktów Palo Alto. 75 luk bezpieczeństwa. 26 CVE. Palo Alto zaczęło testować Mythos 7 kwietnia — tego samego dnia co ogłoszenie Project Glasswing. Minęło pięć tygodni.

Microsoft poszedł własną drogą. MDASH — Multi-model Agentic Scanning Harness zbudowany przez Autonomous Code Security Team — znalazł 16 z 120 podatności w tym Patch Tuesday. Cztery krytyczne, w tym nieuwierzytelnione RCE w Windows kernel TCP/IP stack i usłudze IKEv2. Ale liczba która robi największe wrażenie nie pochodzi z tego Patch Tuesday.

Microsoft przetestował MDASH na pre-patch snapshotach dwóch "heavily audited Windows components" — fragmentów kodu które były audytowane przez lata przez najlepszych badaczy bezpieczeństwa na świecie. Wynik: MDASH odtworzył 96% i 100% potwierdzonych podatności znalezionych przez ludzi przez ostatnie pięć lat. Na benchmarku CyberGym z 1507 rzeczywistych zadań podatności: 88%.

Właściwy sposób czytania tych liczb

Jest jeden błąd interpretacyjny który warto zdefiniować zanim ktoś go popełni.

"Palo Alto znalazł 75 dziur" brzmi jak "Palo Alto miało 75 dziur." To jest niepoprawna interpretacja. Palo Alto zawsze miało nieznane podatności — jak każde złożone oprogramowanie. Różnica polega na tym że przez ostatnie lata ludzie znajdowali pięć miesięcznie, AI w ciągu pięciu tygodni znalazło 75.

Realna zmiana to nie "kod jest bardziej dziurawy niż wcześniej." To "staliśmy się drastycznie lepsi w znajdowaniu dziur które zawsze tam były."

Depthfirst znalazł błąd w NGINX sprzed 2008 roku w sześć godzin. Badacz Sunkavally znalazł trzynastoletni błąd w Apache ActiveMQ z pomocą Claude. Mozilla otrzymała 271 błędów Firefox od Mythos. Teraz Palo Alto — 75 luk w pięć tygodni, Microsoft — 16 w jeden Patch Tuesday.

To jest systematyczne odkrywanie długu bezpieczeństwa który nagromadziły się przez dekady w kodzie który był "dość dobrze audytowany." Każda duża organizacja która uruchomi te modele na własnym kodzie zobaczy podobne wyniki.

Dlaczego The Register napisał "vulnpocalypse"

Ironia jest w tym że sukces AI w znajdowaniu podatności tworzy natychmiastowy kryzys operacyjny.

Firefox: 423 poprawki w jednym miesiącu zamiast przeciętnych 21. Deweloperzy muszą je napisać, przetestować, wydać. Zespoły bezpieczeństwa muszą ocenić priorytety. Administratorzy muszą wdrożyć. Wszystko naraz, w trybie pilnym.

Palo Alto: 26 CVE w jednym ogłoszeniu. Każde CVE to zadanie dla każdej organizacji która ma Palo Alto w infrastrukturze — sprawdzenie czy dotyczy, ocena ryzyka, wdrożenie łatki, weryfikacja.

Microsoft: 120 podatności w jednym Patch Tuesday — jeden z największych w historii.

Pisaliśmy przy okazji decyzji NIST o ograniczeniu bazy NVD że system zarządzania podatnościami nie nadąża za tempem odkrywania. Zeszłoroczna tendencja: wzrost CVE o 263% w pięć lat. AI w rękach obrońców ten wzrost przyspiesza. Nie dlatego że tworzy nowe dziury — dlatego że odkrywa dziury które istniały od lat lub dekad.

The Register pyta: "Is the industry ready for this flood?" Na podstawie tego co NIST ogłosił miesiąc temu — nie jest.

Dwa typy odkryć

Nie wszystkie AI-found vulnerabilities są takie same i warto to rozróżnić.

MDASH Microsoftu znajdował klasyczne błędy pamięci i logiki — RCE w TCP/IP, privilege escalation w kernel drivers. To są błędy które tradycyjne narzędzia też znajdują, tylko wolniej i z mniejszą pokrytością.

Palo Alto i Mozilla — w tym kontekście też Mythos który znalazł błąd semantycznej logiki opisany przez GTIG wczoraj— reprezentują nową klasę odkryć: błędy logiczne i semantyczne, rozbieżności między intencją a implementacją, hardcoded trust assumptions. Klasy które tradycyjne skanery strukturalnie nie widzą.

Dla obrońców: pierwsze można adresować szybszymi istniejącymi narzędziami i lepszym patch management. Drugie wymagają fundamentalnie innego podejścia — AI jako pierwsza linia przeglądu kodu zanim jeszcze trafi do produkcji.

Dla osflux.pl i administratorów Windows

osflux.pl opisał co nowego dla użytkowników Windows w tym Patch Tuesday. Z perspektywy bezpieczeństwa: nie ma zero-dayów co odróżnia maj od gorącego kwietnia z BlueHammer i RedSun. Ale "brak aktywnie exploitowanych zero-dayów" przy 29 krytycznych RCE nie jest komunikatem o niskim ryzyku.

Priorytety dla środowisk enterprise: Windows DNS Client (CVE-2026-41096) i Netlogon (CVE-2026-41089) — nieuwierzytelnione lub niskoprzywilejowane RCE w krytycznych komponentach uwierzytelniania i rozwiązywania nazw, echoing SigRed i Zerologon. Microsoft Dynamics 365, SharePoint, Office i Word RCE — komponenty routinely wystawione na niezaufane dokumenty. Windows Hyper-V CVE-2026-40402 — eskalacja uprawnień w środowiskach wielodostępnych.

16 z 120 podatności znalezione przez MDASH to 13% całego Patch Tuesday — z jednego narzędzia w jednym miesiącu. Jeśli Microsoft będzie kontynuował ten program, następne Patch Tuesday mogą być jeszcze większe.

Podsumowanie

W jednym tygodniu maja 2026:

GTIG udokumentował pierwszego AI zero-daya w rękach atakujących. NGINX Rift — osiemnastoletni błąd znaleziony przez AI w sześć godzin. Microsoft MDASH — 16 podatności z jednego Patch Tuesday. Palo Alto z Mythos — 75 luk w pięć tygodni. Mozilla — 423 poprawki Firefox w jednym miesiącu.

The Register ma rację że to jest vulnpocalypse. Ale warto pamiętać że vulnpocalypse to nie jest katastrofa — to jest wymuszony rozrachunek z długiem bezpieczeństwa który nagromadziły się przez dekady. Lepiej widzieć te dziury teraz niż nie widzieć ich wcale.

Problem nie w tym że nagle mamy więcej podatności. Problem w tym że infrastruktura zarządzania nimi — zespoły, procesy, narzędzia — musi teraz obsłużyć strumień który jest kilkakrotnie szerszy niż wcześniej. I NIST już miesiąc temu powiedział że nie nadąża.

Źródła

The Register — "Welcome to the vulnpocalypse" z danymi Palo Alto i Mozilla: https://www.theregister.com/patches/2026/05/14/welcome-to-the-vulnpocalypse-as-vendors-use-ai-to-find-bugs-and-patches-multiply-like-rabbits/

SecurityWeek — MDASH Microsoftu i wyniki CyberGym benchmark: https://www.securityweek.com/microsoft-palo-alto-networks-find-many-vulnerabilities-by-using-ai-on-their-own-code/

BleepingComputer — pełna lista 120 podatności i priorytety Patch Tuesday: https://www.bleepingcomputer.com/news/microsoft/microsoft-may-2026-patch-tuesday-fixes-120-flaws-no-zero-days/

Palo Alto Networks Blog / Lee Klarich — "Patch Wednesday" i opis programu z Mythos: https://www.paloaltonetworks.com/blog/2026/05/ai-vulnerability-discovery-patch-wednesday/

CyberSecurityNews — szczegóły najważniejszych CVE i Palo Alto CVE-2026-0300: https://cybersecuritynews.com/microsoft-patch-tuesday-may-2026/

Nie nowy atak, tylko naprawiony błąd. Co łatka Gemini CLI mówi o tym, że tryb –yolo w potoku CI/CD to nie jest dobry pomysł