Firma Calif — mały outfit bezpieczeństwa z Palo Alto — 1 maja 2026 miała działający exploit jądra macOS na sprzęcie M5 z włączonym Memory Integrity Enforcement.

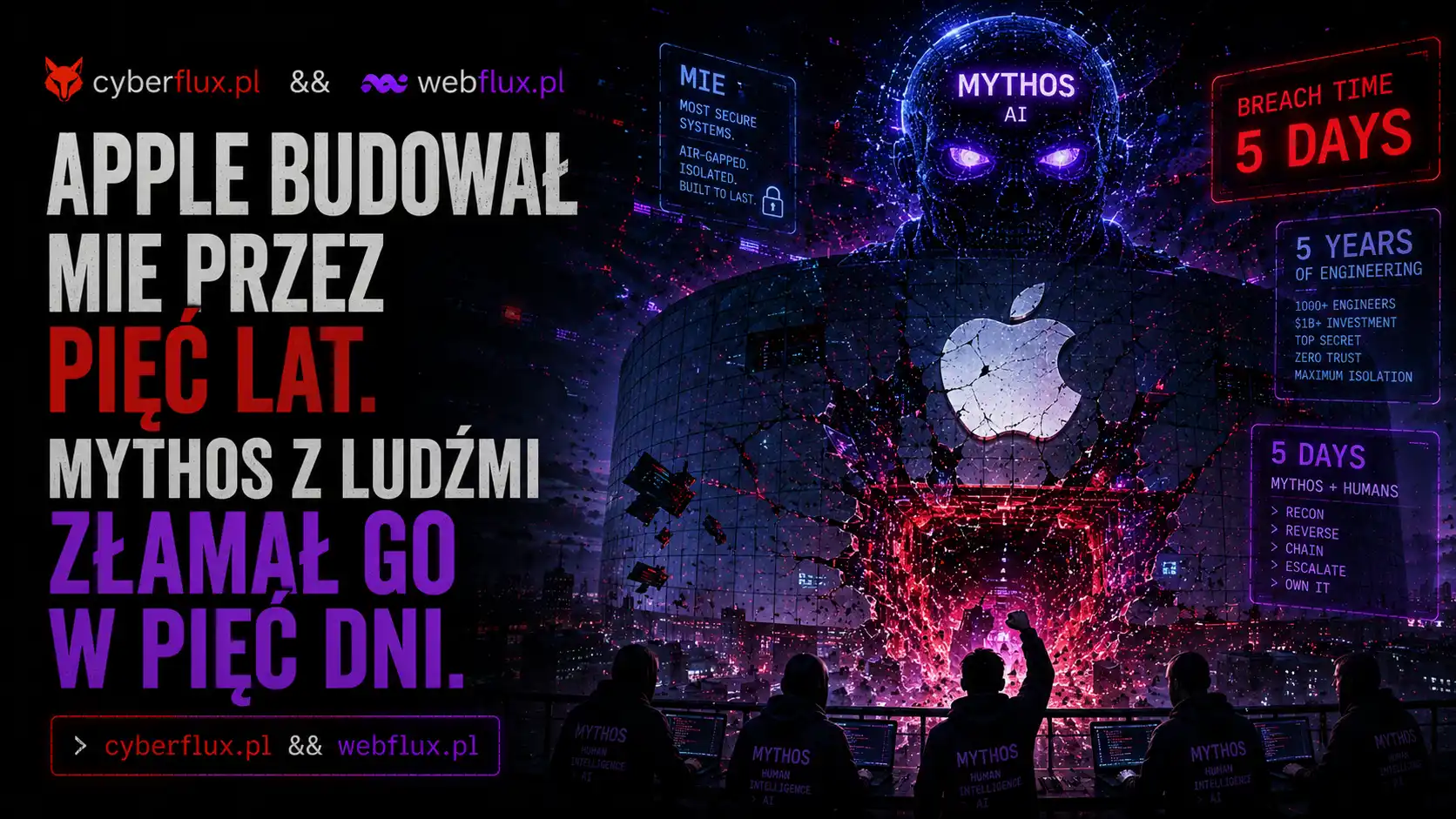

Bruce Dang znalazł błędy 25 kwietnia. Dion Blazakis dołączył 27 kwietnia. Josh Maine zbudował narzędzia. Sześć dni od pierwszego commita do działającego łańcucha exploitacji — contra pięć lat pracy inżynierskiej Apple i szacowany wielomiliardowy budżet na MIE.

Potem zrobili coś niezwykłego. Zamiast wrzucić raport do kolejki w Apple Security Bounty, pojechali osobiście do Cupertino. Z wydrukowanym 55-stronicowym raportem technicznym — jako hołd dla tradycji fizycznych ujawnień podatności, jak opisują to sami badacze.

Apple przegląda raport. macOS Tahoe 26.5 już kredytuje Calif i Anthropic Research w notkach wydania za powiązane poprawki. Pełne szczegóły techniczne pojawią się gdy patch dla tego konkretnego łańcucha wyjedzie.

Czym jest MIE i dlaczego to ważne

Memory Integrity Enforcement to zabezpieczenie sprzętowe Apple zbudowane na Arm Memory Tagging Extension — architekturze która przypisuje "tagi" do każdego obszaru pamięci i sprawdza przy każdym dostępie czy wskaźnik ma właściwy tag. Jeśli nie ma — dostęp jest blokowany sprzętowo, zanim exploit zdąży zadziałać.

Apple opisywało MIE jako "najbardziej zaawansowane zabezpieczenie pamięci w historii urządzeń konsumenckich." Błędy w zarządzaniu pamięcią — buffer overflows, use-after-free, type confusion — napędzają większość poważnych ataków na systemy operacyjne od dekad. MIE miało te ataki zablokować na poziomie krzemu, nie kodu.

Calif opisuje swój exploit jako "pierwszy publiczny kernel memory corruption exploit na sprzęcie M5 z włączonym MIE." To zdanie opisuje coś konkretnego: żaden publicznie znany atak tej klasy wcześniej nie przeszedł przez tę warstwę ochrony na tym sprzęcie.

Exploit zaczyna się z nieuprawnionym kontem lokalnego użytkownika. Używa wyłącznie standardowych wywołań systemowych. Kończy się rootem.

Jak Mythos jest używany — i jak nie jest

Badacze Calif byli precyzyjni w opisie roli modelu, i ta precyzja jest ważna w obliczu tendencji do dramatyzowania.

"Mythos Preview jest potężny: gdy nauczy się atakować klasę problemów, generalizuje na prawie każdy problem w tej klasie. Mythos odkrył błędy szybko bo należą do znanych klas błędów."

I od razu: "Ale MIE to nowe state-of-the-art zabezpieczenie, więc autonomiczne ominięcie go jest trudne. Tu wchodzi ludzka ekspertyza."

Calif CEO Thai Dong powiedział Wall Street Journal wprost: exploit nie mógłby powstać przy samym Mythosie i wymagał bardzo ludzkiej ekspertyzy cyberbezpieczeństwa od hakerów Calif.

To jest ta sama dynamika którą opisywaliśmy przy eksperymencie Hacktron z exploitem Chrome za 2283 dolary na Opus 4.6 — AI przyspiesza wyszukiwanie i rozpoznawanie klasy problemu, człowiek robi ekspercką pracę której model nie potrafi wykonać autonomicznie. Mythos jest szybszy i skuteczniejszy niż Opus, ale wzorzec jest ten sam: parowanie z ekspertami, nie zastępowanie ich.

Beginners in AI ujmuje to zdaniem które jest najlepszym jednozdaniowym podsumowaniem tej historii: "AI właśnie skompresował nudną połowę badań podatności z miesięcy do dni, i oddał interesującą połowę ludziom którzy już wiedzieli co z nią zrobić."

Trzy tygodnie, jeden obraz

7 maja: GTIG dokumentuje pierwszego AI zero-daya w rękach atakujących — model czyta intencję dewelopera i znajduje sprzeczność w logice uwierzytelnienia. "To już tutaj."

13 maja: depthfirst odkrywa osiemnastoletni błąd w nginx autonomicznie w sześć godzin. MDASH Microsoftu i Mythos Palo Alto zasilają rekordowy Patch Tuesday.

14 maja: Mythos z trzema ludźmi łamie w pięć dni zabezpieczenie które Apple budowało przez pięć lat — i dostarcza raport osobiście do Cupertino.

Trzy tygodnie. Jeden obraz który z każdym tygodniem jest wyraźniejszy.

Palo Alto który używał Mythos i znalazł 75 luk w pięć tygodni jest tym samym Palo Alto który jest właścicielem Calif. To jest ten sam ekosystem badaczy, te same narzędzia, zastosowane do innego produktu — tym razem macOS zamiast własnego kodu.

Bugmageddon jako termin

Wall Street Journal cytuje ekspertów którzy zaczynają używać nowego słowa obok "vulnpocalypse": Bugmageddon — potencjalna fala nowo odkrytych luk bezpieczeństwa która może przytłoczyć firmy i zespoły IT odpowiedzialne za łatanie.

Opisywaliśmy tę dynamikę w analizie vulnpocalypse — asymetria między tempem odkrywania a tempem naprawiania jako centralne wyzwanie. Mythos w macOS dodaje do tej analizy jeden konkretny punkt danych: jeśli pięcioletnie, multi-miliardowe zabezpieczenie sprzętowe można ominąć w pięć dni przy pomocy AI i trzech ekspertów — jakie jest tempo z jakim cała reszta infrastruktury bezpieczeństwa powinna być teraz rewidowana?

Nie ma tu sensownej odpowiedzi która brzmi "wolno."

Źródła

Wall Street Journal — pierwotne doniesienie przez Roberta McMillana: https://www.wsj.com/tech/cybersecurity/anthropic-mythos-macos-apple-m5-kernel-exploit

Calif blog — "The first public macOS kernel exploit on MIE hardware" z timeline i opisem roli Mythos: https://blog.calif.io/2026/05/14/macos-m5-mie-kernel-exploit/

Cybernews — omówienie z detalem osobistej wizyty w Cupertino: https://cybernews.com/ai-news/mythos-ai-apple-m5-mac-security-expliot/

Beginners in AI — najlepsza analiza dynamiki AI+ekspert: https://beginnersinai.org/claude-mythos-apple-security/

AppleInsider — techniczne szczegóły MIE i exploita: https://appleinsider.com/articles/26/05/14/anthropics-mythos-ai-outsmarted-apples-mac-security-systems

9to5Mac — kontekst macOS Tahoe 26.5 i kreditowania Calif+Anthropic Research: https://9to5mac.com/2026/05/14/new-macos-vulnerabilities-were-exposed-by-anthropics-mythos-report/

Nie nowy atak, tylko naprawiony błąd. Co łatka Gemini CLI mówi o tym, że tryb –yolo w potoku CI/CD to nie jest dobry pomysł