Przez ostatni miesiąc cyberflux opisywał kurczące się okno między ujawnieniem podatności a jej eksploitacją. Marimo — niecałe dziesięć godzin. Flowise — sześć miesięcy z dostępną poprawką, której nikt nie wdrożył. Dwa różne powody, ten sam skutek: obrońcy nie nadążają.

15 kwietnia 2026 roku NIST ogłosił coś, co nadaje tym historiom nowy wymiar. Instytut przyznał oficjalnie, że nie jest w stanie uzupełniać danych dla wszystkich zgłaszanych podatności w Narodowej Bazie Podatności — i że od teraz przestaje próbować.

To nie jest wiadomość techniczna dla specjalistów od baz danych. To jest informacja o tym, że fundament na którym opiera się cały model zarządzania podatnościami właśnie oficjalnie pękł.

Czym jest Narodowa Baza Podatności i dlaczego ma znaczenie

Narodowa Baza Podatności (NVD — National Vulnerability Database) prowadzona przez NIST to centralny punkt odniesienia dla branży bezpieczeństwa na całym świecie. Kiedy pojawia się nowa podatność i dostaje identyfikator CVE, trafia do tej bazy. Analitycy NIST uzupełniają do niej dane: opis techniczny, wynik CVSS wskazujący wagę podatności, listę dotkniętych produktów i wersji, typ błędu.

Te dane są fundamentem niemal każdego narzędzia do zarządzania podatnościami. Skanery bezpieczeństwa pobierają je żeby wiedzieć co szukać. Systemy priorytetyzacji używają wyników CVSS żeby decydować co naprawiać najpierw. Zespoły bezpieczeństwa opierają na nich codzienne decyzje operacyjne. Baza NIST nie jest jednym z wielu źródeł danych — przez lata była źródłem, do którego wszystkie inne się odwołują.

Liczby, których nie da się zignorować

Zgłoszenia CVE wzrosły o 263% między rokiem 2020 a 2025. W pierwszym kwartale 2026 było ich o niemal jedną trzecią więcej niż w tym samym okresie rok wcześniej. NIST uzupełnił w 2025 roku niemal 42 tysiące wpisów CVE — o 45% więcej niż w jakimkolwiek wcześniejszym roku. I mimo to zaległości rosły.

Harold Booth, informatyk NIST, powiedział to wprost podczas konferencji VulnCon26 w Scottsdale: "Zgłoszenia CVE ciągle rosną — i uwierzcie mi, w NVD widzimy je wszystkie — a nasza zdolność do nadążania po prostu jej nie ma, więc nasze zaległości ciągle rosną."

Forum Zespołów Reagowania na Incydenty (FIRST) prognozuje na 2026 rok ponad 50 tysięcy nowych CVE. Nawet gdyby NIST podwoił swoje możliwości przetwarzania — nie wystarczyłoby.

Co się zmienia od 15 kwietnia

Nowe zasady obowiązują od 15 kwietnia 2026. NIST będzie uzupełniać dane tylko dla podatności spełniających określone kryteria: podatności w katalogu KEV prowadzonym przez CISA, podatności dotykające systemów administracji federalnej Stanów Zjednoczonych, podatności w oprogramowaniu uznanym za krytyczne.

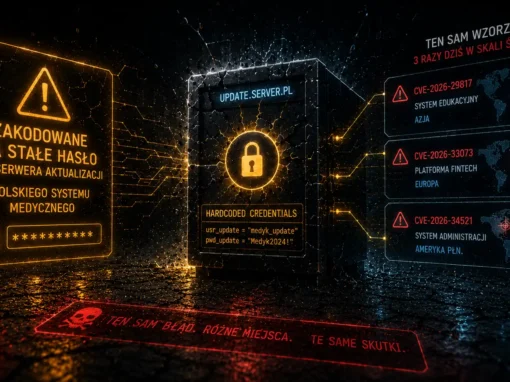

Wszystkie pozostałe CVE nadal trafią do bazy — ale bez uzupełnionych danych. Brak opisu technicznego. Brak niezależnie zweryfikowanego wyniku CVSS. Brak listy dotkniętych produktów. Sam identyfikator, bez kontekstu.

Wszystkie zaległe wpisy z datą publikacji wcześniejszą niż 1 marca 2026, które nie zostały jeszcze uzupełnione, trafiają do kategorii "Not Scheduled" — czyli w praktyce do archiwum bez daty realizacji.

Okno łatania pęka z obu stron

Do tej pory pisaliśmy o kurczącym się oknie łatania z perspektywy atakujących: szybsze narzędzia, modele językowe analizujące opisy podatności i budujące mechanizmy ataku w godzinach, automatyczne skanowanie szerokiego zakresu celów zaraz po ogłoszeniu.

Decyzja NIST dodaje do tego obrazu drugą stronę.

Model zarządzania podatnościami zakłada pewną sekwencję: podatność jest ogłaszana, dostaje identyfikator CVE, NIST uzupełnia dane, narzędzia do zarządzania podatnościami pobierają te dane, zespoły bezpieczeństwa widzą problem i mogą go priorytetyzować, wdrażają poprawkę. Ten model działa tylko jeśli każdy element łańcucha funkcjonuje.

Jeśli NIST nie uzupełnia danych, narzędzia do zarządzania podatnościami dostają pusty wpis. Jeśli narzędzia dostają pusty wpis, automatyczna priorytetyzacja nie działa. Jeśli priorytetyzacja nie działa, to co i kiedy naprawiać staje się pytaniem bez odpowiedzi opartej na danych.

Atakujący przyspieszają — eksploitacja w kilka godzin od ogłoszenia. Infrastruktura informowania obrońców zwalnia — tysiące podatności bez danych kontekstowych. Okno kurczy się z obu stron jednocześnie.

Kto zapełni tę lukę

NIST sam wskazuje kierunek: komercyjni dostawcy danych o podatnościach. Caitlin Condon z VulnCheck — tej samej firmy, która wykryła aktywną eksploitację Flowise — komentuje tę decyzję wprost: "NIST wyraźnie i publicznie wyznacza oczekiwania dla społeczności wobec ogromnego i narastającego napływu CVE. Oznacza to w praktyce, że branża będzie musiała coraz bardziej polegać na komercyjnych i alternatywnych źródłach danych o podatnościach."

Organizacje takie jak VulnCheck, Flashpoint czy Rapid7 od lat uzupełniają dane NVD o własne analizy, wyniki eksploitowalności i informacje o aktywnym wykorzystaniu w atakach. To co do tej pory było uzupełnieniem bazy NIST staje się teraz podstawowym źródłem informacji dla tych, którzy chcą szybkiego i kompletnego obrazu.

Problem: dostęp do tych danych jest płatny. Darmowy, publicznie dostępny punkt odniesienia dla całej branży właśnie stał się mniej wiarygodny. Mniejsze organizacje, które polegały na bezpłatnych danych NVD, stoją przed wyborem: albo inwestować w komercyjne źródła, albo zarządzać podatnościami w oparciu o niepełne informacje.

Skąd tyle podatności

Warto zadać pytanie dlaczego wzrost wynosi 263% w pięć lat, a prognozy mówią o 50 tysięcy nowych CVE w samym 2026 roku.

Kilka czynników nakłada się na siebie. Po pierwsze, narzędzia do automatycznego wyszukiwania błędów — zarówno klasyczne fuzery jak i coraz skuteczniejsze modele językowe — pozwalają znajdować podatności szybciej i taniej niż kiedykolwiek. Nicholas Carlini z Anthropic opisywał jak w kilka tygodni znalazł więcej błędów niż przez całą resztę kariery. Modele AI w codziennym użyciu badaczy bezpieczeństwa multiplikują zdolność wykrywania podatności.

Po drugie, ekosystem programowania rozszerzył się dramatycznie. Biblioteki open source, platformy chmurowe, narzędzia do budowania agentów AI, wtyczki do systemów zarządzania treścią — każdy z tych komponentów generuje własne CVE. Flowise miał trzy aktywnie eksploitowane podatności z rzędu. Ekosystem MCP — trzydzieści CVE w sześćdziesiąt dni. To nie są anomalie, to jest nowa norma.

Po trzecie, Rozporządzenie o Odporności Cybernetycznej (Cyber Resilience Act) wchodzące w życie w Unii Europejskiej wymaga od producentów oprogramowania prowadzenia programów ujawniania podatności. Każda firma sprzedająca oprogramowanie w Europie będzie musiała mieć formalny proces przyjmowania i przetwarzania zgłoszeń. Liczba zgłoszeń wzrośnie jeszcze bardziej — bo wzrośnie liczba podmiotów zobowiązanych do ich przyjmowania.

Co to oznacza w praktyce

Dla organizacji polegających dziś na danych NVD do priorytetyzacji poprawek: zakres pokrycia właśnie się zmniejszył. Podatności poza kryteriami NIST będą trafiać do systemów zarządzania podatnościami jako wpisy bez wyników CVSS i bez kontekstu technicznego — albo nie będą trafiać wcale, jeśli narzędzie filtrowało po kompletności wpisu.

Praktyczny wniosek: katalog KEV prowadzony przez CISA staje się jeszcze ważniejszy niż dotychczas. Zawiera podatności z potwierdzonym aktywnym wykorzystaniem — i właśnie ta lista pozostaje objęta pełnym uzupełnianiem przez NIST. Jeśli organizacja miałaby uprościć swój model priorytetyzacji do jednego sygnału, KEV jest tym sygnałem.

Dla dostawców narzędzi bezpieczeństwa i oprogramowania do zarządzania podatnościami: luka po NIST to zaproszenie do budowania własnych zdolności uzupełniania danych. Część już to robi. Ci którzy nie robią, stają się mniej wartościowi dla klientów w miarę jak baza NIST traci kompletność.

Podsumowanie

NIST nie ogłosił porażki. Ogłosił reorganizację wobec rzeczywistości, której nie da się zmienić przez pracę wolontaryjną.

Ale efekt jest ten sam: centralny publiczny rejestr podatności, na którym przez dwie dekady opierała się branża bezpieczeństwa, przestał być kompletny. W środowisku gdzie Marimo jest exploitowane w dziesięć godzin, gdzie Flowise miał aktywną eksploitację sześć miesięcy po dostępnej poprawce, gdzie ekosystemy MCP i WordPress generują dziesiątki nowych CVE miesięcznie — brak kontekstu dla tysięcy wpisów nie jest problemem administracyjnym.

Jest luką w zdolności obrony.

Źródła

NIST — oficjalny komunikat o zmianach w obsłudze NVD: https://www.nist.gov/news-events/news/2026/04/nist-updates-nvd-operations-address-record-cve-growth

The Hacker News — omówienie zmian z komentarzem VulnCheck: https://thehackernews.com/2026/04/nist-limits-cve-enrichment-after-263.html

Help Net Security — analiza skutków dla zespołów bezpieczeństwa: https://www.helpnetsecurity.com/2026/04/16/nist-national-vulnerability-database-nvd-enrichment/

Security Boulevard — wpływ na procesy zarządzania podatnościami i analizy zagrożeń: https://securityboulevard.com/2026/04/national-vulnerability-database-nvd-shifts-to-selective-enrichment-as-cve-volume-surges/

Nie nowy atak, tylko naprawiony błąd. Co łatka Gemini CLI mówi o tym, że tryb –yolo w potoku CI/CD to nie jest dobry pomysł