Kiedy Anthropic ogłaszał Project Glasswing i ograniczony dostęp do Mythos Preview, narracja była prosta: model zbyt niebezpieczny żeby go publicznie udostępnić, dostępny tylko dla pięćdziesięciu wybranych organizacji, bo zdolności ofensywne są zbyt duże.

CVE-2026-34197 w Apache ActiveMQ opowiada nieco inną historię. Błąd siedzący w kodzie przez 13 lat, znaleziony przez jednego badacza w ciągu kilku dni — używając zwykłego Claude, dostępnego dla każdego z subskrypcją.

Apache ActiveMQ i trzynaście cichych lat

Apache ActiveMQ to broker wiadomości open source używany w środowiskach korporacyjnych do przekazywania danych między aplikacjami i usługami. Jeden z najbardziej rozpowszechnionych komponentów infrastruktury przedsiębiorstw — i wielokrotny cel ataków. Podatności w ActiveMQ były wykorzystywane do instalowania oprogramowania szantażującego i złośliwego co najmniej od 2021 roku.

CVE-2026-34197 dotyczy interfejsu zarządzającego Jolokia — mostka między protokołem JMX a HTTP, który umożliwia administrowanie brokerem przez sieć. Badacz Naveen Sunkavally z Horizon3.ai odkrył, że poprzez Jolokia API można wywołać operację zarządzania w sposób, który zmusza broker do pobrania zewnętrznego pliku konfiguracyjnego i wykonania zawartych w nim poleceń systemowych. Wystarczy jedno żądanie sieciowe, żeby serwer uruchomił dowolny kod.

Mechanizm jest techniczne elegancki: operacja addNetworkConnector — służąca do konfigurowania połączeń między brokerami — przyjmuje kontrolowany przez użytkownika parametr wskazujący lokalizację pliku konfiguracyjnego. Wskazując na zewnętrzny serwer kontrolowany przez atakującego, można dostarczyć złośliwą konfigurację Spring XML, która wykonuje się z uprawnieniami procesu ActiveMQ.

Zgodnie z analizą Horizon3.ai błąd jest technicznie obejściem poprawki CVE-2022-41678 z 2022 roku. Tamta łatka naprawiła jeden mechanizm wykonania kodu przez Jolokia — ale przy okazji dodała znacznik umożliwiający wywoływanie operacji na wszystkich komponentach zarządzanych ActiveMQ. Ten znacznik przez trzy lata czekał na kogoś, kto go zauważy.

80% Claude, 20% człowiek

Sunkavally opisał sposób odkrycia w swoim wpisie na blogu z 7 kwietnia z charakterystyczną bezpośredniością: "Odkrycie było w 80% zasługą Claude i w 20% mojego opakowania wyników przez człowieka. W dzisiejszych czasach zawsze używam Claude do pierwszego przejrzenia kodu źródłowego w poszukiwaniu podatności. Daję mu ogólne wskazówki i konfiguruję cel w sieci, żeby weryfikował wyniki."

To zdanie warto czytać uważnie, bo jest precyzyjne w tym co mówi i czego nie mówi.

Nie mówi, że Claude samodzielnie odkrył podatność od zera. Mówi, że badacz używał Claude jako narzędzia do analizy kodu — pierwsze przejście przez źródła, identyfikacja podejrzanych wzorców, wskazanie miejsc wartych głębszego zbadania. Człowiek weryfikował, kontekstalizował, łączył w całość. Ale ciężar analityczny — czytanie kodu, rozumienie przepływu danych, identyfikacja niebezpiecznych operacji — był po stronie modelu.

13 lat. Kod przeglądany przez niezliczonych deweloperów, audytorów bezpieczeństwa, automatyczne skanery. Żaden z tych mechanizmów nie wyłowił tego konkretnego wzorca. Model językowy używany jako pierwsze przejście przez kod — wyłowił w kilka dni.

Kiedy uwierzytelnienie nie jest przeszkodą

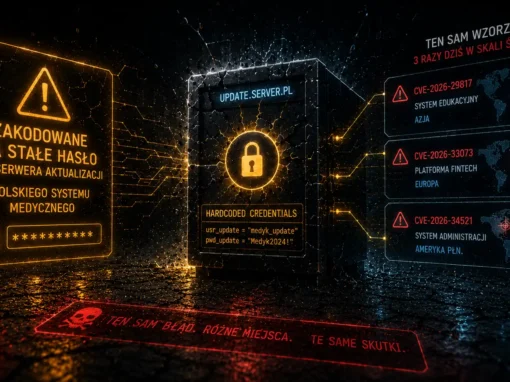

Podatność wymaga uwierzytelnienia — ale to wymaganie jest w praktyce często iluzoryczne z dwóch niezależnych powodów.

Pierwszym są domyślne dane uwierzytelniające. Wiele wdrożeń ActiveMQ działa z fabrycznym loginem i hasłem admin:admin. To nie jest przypadek ani niedbałość — to efekt tego jak narzędzia infrastrukturalne trafiają do środowisk produkcyjnych: instalacja na potrzeby projektu, szybka konfiguracja, zmiana haseł "na później". Horizon3.ai wprost zaznacza, że domyślne dane logowania są powszechne w środowiskach produkcyjnych.

Drugim powodem jest osobna podatność CVE-2024-32114, która w wersjach ActiveMQ od 6.0.0 do 6.1.1 całkowicie usuwa wymaganie uwierzytelnienia dla ścieżki /api/* — obejmującej Jolokia. W tych wersjach CVE-2026-34197 jest efektywnie podatnością zdalnego wykonania kodu bez żadnych wymagań dostępowych.

Połączenie obu przypadków oznacza, że dla dużej części wdrożeń ActiveMQ bariera w postaci uwierzytelnienia nie istnieje lub jest trywialna do pokonania.

Okno: trzy tygodnie od łatki do aktywnych ataków

Apache wydał poprawkę 30 marca 2026, w wersjach ActiveMQ Classic 5.19.4 i 6.2.3. Horizon3.ai opublikował szczegółową analizę techniczną 7 kwietnia — tydzień po łatce, co jest standardową praktyką odpowiedzialnego ujawniania.

Aktywne próby eksploitacji zanotowane przez FortiGuard Labs osiągnęły szczyt 14 kwietnia — tydzień po publicznej analizie, dwa tygodnie po łatce. 17 kwietnia CISA dodało CVE-2026-34197 do katalogu potwierdzonych aktywnie exploitowanych podatności. Agencje federalne mają czas do 30 kwietnia.

Trzy tygodnie od łatki do aktywnej eksploitacji dla trzynastoletniego błędu w powszechnie używanym oprogramowaniu infrastrukturalnym. To nie jest zaskoczenie — ActiveMQ ma historię szybkiego przyciągania atakujących. CVE-2023-46604, poprzednia krytyczna podatność w tym samym oprogramowaniu, była exploitowana przez operatorów oprogramowania szantażującego w ciągu dni od ujawnienia.

Połączenie z tym co pisaliśmy o Mythos Preview

W marcu cyberflux opisywał raport Anthropic o Mythos Preview — modelu który samodzielnie znalazł siedemnastoletni błąd w FreeBSD NFS i napisał działający exploit bez udziału człowieka. Teza była: AI jako autonomiczny atakujący, przekraczający nową granicę zdolności ofensywnych.

CVE-2026-34197 pokazuje drugą stronę tego samego zjawiska, która jest może ważniejsza z perspektywy codziennej pracy w bezpieczeństwie. Nie autonomiczny model działający bez nadzoru — badacz używający modelu jako narzędzia do analizy kodu, multiplikując własne możliwości.

Sunkavally opisuje swój przepływ pracy: Claude do pierwszego przejścia przez kod, cel w sieci do weryfikacji wyników, człowiek do łączenia w całość i kontekstalizacji. To jest wzorzec, który można wdrożyć dziś, z dostępnymi modelami, bez specjalnego dostępu. I który przez kilka dni wyłowił błąd przegapiony przez trzynaście lat.

FIRST prognozuje ponad 50 tysięcy nowych CVE w 2026 roku. Część tej prognozy wynika właśnie z tego: narzędzia do wyszukiwania podatności stały się dostępniejsze i skuteczniejsze. Nicholas Carlini z Anthropic opisywał jak w kilka tygodni znalazł więcej błędów niż przez całą resztą kariery. Sunkavally mówi to samo innymi słowami.

To jest kontekst, w którym NIST ogłosiło wczoraj że nie nadąża z uzupełnianiem bazy podatności — wzrost zgłoszeń o 263% w pięć lat, a tempo tylko rośnie. Narzędzia które pomagają znajdować błędy szybciej i taniej są dostępne dla obrońców i atakujących jednocześnie. Infrastruktura informowania o tych błędach nie skaluje się w tym samym tempie.

Co zrobić jeśli używasz ActiveMQ

Aktualizacja do wersji 5.19.4 lub 6.2.3 usuwa podatność. To jest priorytet, szczególnie dla instancji dostępnych z zewnątrz lub z sieci wewnętrznej bez silnej segmentacji.

Niezależnie od aktualizacji: zmiana domyślnych danych uwierzytelniających. Hasło admin:admin jest jedyną barierą w wielu wdrożeniach — i nie jest to bariera.

Wskaźniki możliwej wcześniejszej kompromitacji: aktywność w dziennikach zdarzeń brokera zawierająca połączenia sieciowe z odwołaniami do schematów vm:// z parametrem brokerConfig=xbean:http. To jest sygnatura żądania, które uruchamia złośliwą konfigurację.

Podsumowanie

CVE-2026-34197 to historia o kilku rzeczach jednocześnie.

O tym, że trzynaście lat w kodzie produkcyjnym nie jest gwarancją że coś jest bezpieczne — tylko że nikt jeszcze nie szukał wystarczająco dobrymi narzędziami. O tym, że zdolności AI w szukaniu podatności nie są tylko domeną tajnych modeli z ograniczonym dostępem — są dostępne dla każdego badacza z subskrypcją i umiejętnością formułowania zapytań. O tym, że ActiveMQ jest wielokrotnym celem i każda nowa podatność w tym oprogramowaniu przyciąga atakujących szybko.

I o tym, że ogłoszenie NIST z wczoraj o ograniczeniu uzupełniania bazy podatności ma swój kontekst: liczba odkrywanych błędów rośnie szybciej niż zdolność systemu do ich przetwarzania — bo narzędzia do ich znajdowania właśnie stały się dramatycznie lepsze.

Źródła

Horizon3.ai — szczegółowa analiza techniczna CVE-2026-34197, mechanizm ataku przez Jolokia API: https://horizon3.ai/attack-research/disclosures/cve-2026-34197-activemq-rce-jolokia/

The Register — kontekst odkrycia przez Claude i historia podatności: https://www.theregister.com/2026/04/17/cisa_tells_feds_to_patch/

Infosecurity Magazine — cytat Sunkavally'ego o roli Claude w procesie badania: https://www.infosecurity-magazine.com/news/claude-apache-activemq-bug-hidden/

The Hacker News — aktywna eksploitacja i dane FortiGuard Labs: https://thehackernews.com/2026/04/apache-activemq-cve-2026-34197-added-to.html

BleepingComputer — dane o łatce i zalecenia: https://www.bleepingcomputer.com/news/security/cisa-flags-apache-activemq-flaw-as-actively-exploited-in-attacks/

Nie nowy atak, tylko naprawiony błąd. Co łatka Gemini CLI mówi o tym, że tryb –yolo w potoku CI/CD to nie jest dobry pomysł